Recuperar acceso WordPress hackeado

Secuestro de administrador en WordPress: cómo recuperar el acceso a tu web tras un hackeo

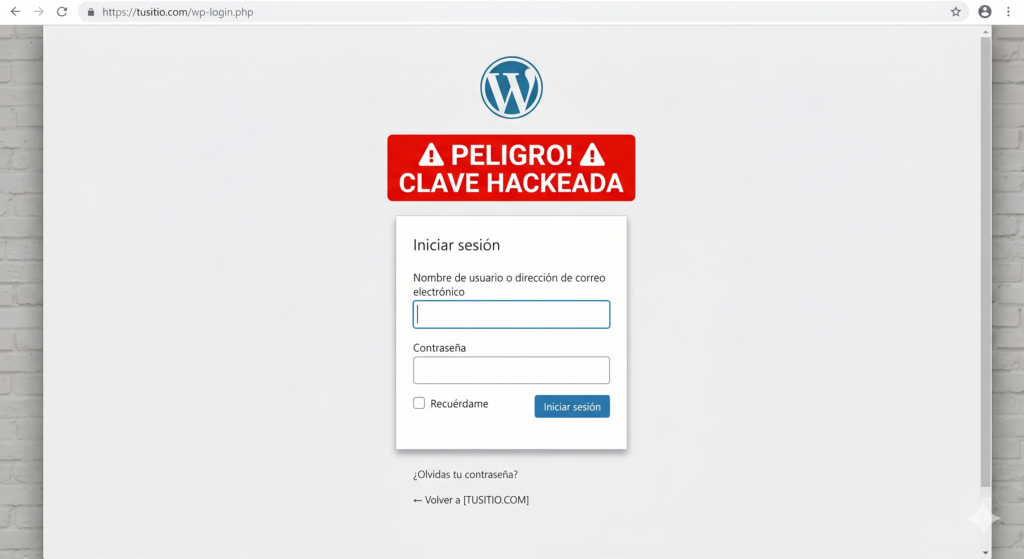

Recuperar el acceso a WordPress tras un hackeo no siempre es tan sencillo como cambiar la contraseña. Cuando alguien entra en tu web y toma el control del administrador, lo que tienes delante es un problema más serio.

Cuando recibes el aviso de que tu contraseña ha sido cambiada, hay poco margen para la duda. No es un fallo puntual ni un error del sistema. Es alguien que ha conseguido entrar en tu web y ha decidido tomar el control, normalmente de forma silenciosa y sin dejar señales evidentes en un primer momento. Lo que parece un simple cambio de acceso es, en realidad, una señal bastante clara de que hay algo más detrás.

En ese momento el tiempo empieza a jugar en tu contra. Mientras intentas acceder de nuevo o recuperar la contraseña, el atacante ya está dentro haciendo lo que tiene que hacer: bloquear accesos, modificar credenciales, cambiar correos de administrador y, sobre todo, preparar el terreno para poder volver a entrar cuando quiera. Esto es lo que podemos considerar un secuestro de administrador en WordPress, y rara vez se queda en una acción aislada o puntual.

Recuperar el acceso desde la base de datos

Cuando ya no puedes acceder al panel de WordPress, hay que asumir que la vía habitual ha dejado de ser útil. En la mayoría de estos ataques, el correo del administrador también ha sido modificado, por lo que intentar recuperar la contraseña desde el propio WordPress no sirve de nada. Es una situación bastante frustrante porque parece que estás completamente bloqueado, pero en realidad todavía tienes una vía de entrada.

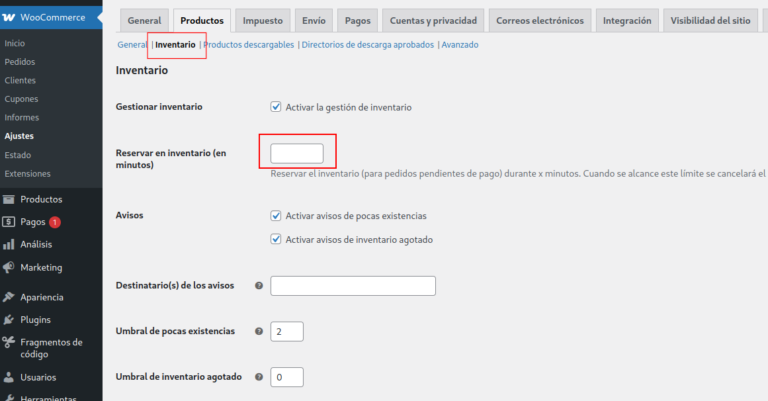

Esa vía es la base de datos. Accediendo desde el panel de hosting, normalmente a través de phpMyAdmin, puedes localizar la tabla wp_users y modificar directamente el registro del usuario administrador. Aquí es donde entra en juego el detalle técnico importante: el campo user_pass debe sobrescribirse aplicando cifrado MD5, ya que WordPress utiliza ese sistema para almacenar las contraseñas.

Este paso es el que te permite volver a acceder al panel y recuperar el control de la web, pero conviene tener claro que no estás solucionando el problema, solo estás recuperando el acceso. Es una diferencia importante, porque mucha gente se queda aquí y da por cerrado el incidente cuando en realidad es justo donde empieza el trabajo de verdad.

En este punto ya has conseguido recuperar acceso WordPress hackeado, pero eso no significa que la web esté limpia ni que el problema haya desaparecido.

Cortar el acceso real al atacante

Una vez que vuelves a entrar al panel, es fácil caer en la sensación de que todo está bajo control otra vez. Sin embargo, si el atacante ha podido cambiar la contraseña del administrador, lo más probable es que tenga acceso a otros puntos críticos del sistema, especialmente a la base de datos o incluso a los archivos del servidor.

Por eso, el siguiente paso no puede ser superficial. Es necesario generar una nueva contraseña para la base de datos desde el panel del hosting y actualizarla inmediatamente en el archivo wp-config.php. Este movimiento es clave porque corta cualquier conexión directa que el atacante pudiera tener establecida, algo que muchas veces pasa desapercibido y que puede dejar la puerta abierta incluso después de haber recuperado el acceso al panel.

Aquí es donde realmente empiezas a cerrar el problema, no solo a nivel de usuario, sino a nivel de infraestructura. Si no haces esto, puedes encontrarte con que el atacante vuelve a entrar sin necesidad de pasar por WordPress, simplemente porque ya tenía acceso directo al sistema.

Limpieza de archivos: donde suele estar el problema

Una vez dentro del escritorio, el siguiente paso lógico es revisar el estado de la instalación. Y aquí es donde empieza la parte más delicada, porque en la mayoría de casos el acceso no es más que la punta del iceberg. Lo habitual es que haya modificaciones en archivos, código inyectado o incluso elementos preparados para reactivar el ataque en cualquier momento.

Una de las acciones más rápidas para empezar a limpiar es reinstalar el núcleo de WordPress, lo que permite reemplazar automáticamente los archivos de wp-admin y wp-includes. Esto elimina posibles alteraciones en esas carpetas, pero no soluciona todo el problema, ya que el malware suele esconderse en otras zonas más discretas.

No noAquí es donde realmente se diferencia entre simplemente volver a entrar y recuperar acceso WordPress hackeado de forma completa y segura, ya que es bastante habitual encontrar código extraño dentro del tema activo, especialmente en archivos como functions.php, o detectar carpetas duplicadas que simulan ser copias antiguas pero que en realidad contienen scripts maliciosos.

Este tipo de infecciones no siempre son evidentes y, en muchos casos, están relacionadas con ataques concretos que aprovechan vulnerabilidades conocidas, como ocurre en algunos casos como los ataques con lowerbeforwarden que hubo hace algunos años.

Persistencia: por qué el problema vuelve

Uno de los errores más comunes después de recuperar el acceso es pensar que el problema ya está resuelto. La web funciona, puedes entrar al panel y aparentemente todo está en orden. Pero en muchos casos donde parece que se ha conseguido recuperar acceso WordPress hackeado acaban reinfectándose precisamente por no revisar esta parte.

Los atacantes suelen dejar mecanismos de persistencia precisamente para esto. Tareas programadas, scripts ocultos o procesos que vuelven a generar los archivos eliminados. En WordPress, esto suele gestionarse a través de WP-Cron, que permite ejecutar acciones en segundo plano sin que el administrador lo perciba fácilmente.

Si no se revisa esta parte, es muy probable que la web vuelva a infectarse en cuestión de horas o días. Por eso es importante entender que limpiar archivos no siempre es suficiente, y que hay que revisar también qué procesos están activos dentro del sistema.

Otra carpeta que nunca se puede ignorar es: wp-content/uploads. Aunque en teoría solo debería contener imágenes, es uno de los lugares favoritos para esconder archivos PHP que actúan como puntos de acceso. Son pequeños, pasan desapercibidos y permiten al atacante recuperar el control incluso después de haber limpiado el resto del sitio. Mientras esos archivos sigan ahí, la web no está realmente limpia.

Cerrar todas las puertas después del ataque

Una vez completada la limpieza, llega una fase que muchas veces se pasa por alto, pero que es igual de importante: asegurar la instalación para evitar que el problema se repita.

Uno de los pasos más para terminar de recuperar acceso WordPress hackeado es regenerar las claves de seguridad de WordPress, las conocidas como Salt Keys. Al hacerlo, se invalidan todas las sesiones activas, lo que implica que cualquier usuario que estuviera conectado, incluido el atacante, será expulsado automáticamente del sistema. Este detalle es especialmente importante porque cambiar contraseñas no siempre cierra sesiones activas.

A partir de ahí, conviene revisar permisos de archivos, eliminar plugins innecesarios, asegurarse de que todo esté actualizado y, si es posible, implementar algún sistema adicional de protección que permita detectar accesos sospechosos antes de que se conviertan en un problema real.

Cómo cambiar las Salt Keys en WordPress paso a paso

Cambiar las Salt Keys de WordPress es una de esas medidas que se hacen en un minuto y, sin embargo, pueden marcar bastante la diferencia después de un acceso no autorizado. Al hacerlo, WordPress invalida todas las sesiones activas, de modo que cualquier usuario conectado tendrá que volver a identificarse. Esto incluye también a un posible atacante si todavía mantiene una sesión abierta en su navegador.

El proceso se realiza directamente desde el archivo wp-config.php, que normalmente encontrarás dentro de la instalación principal de la web. Puedes acceder a él desde el administrador de archivos de tu hosting o por FTP, según cómo trabajes habitualmente. En muchas instalaciones la ruta será algo tan simple como /public_html/wp-config.php.

Una vez abierto el archivo, verás un bloque de líneas parecido a este:

define('AUTH_KEY', '...');

define('SECURE_AUTH_KEY', '...');

define('LOGGED_IN_KEY', '...');

define('NONCE_KEY', '...');

define('AUTH_SALT', '...');

define('SECURE_AUTH_SALT', '...');

define('LOGGED_IN_SALT', '...');

define('NONCE_SALT', '...');Lo siguiente es generar un nuevo bloque de claves desde el generador oficial de WordPress. La página devuelve automáticamente un conjunto nuevo de valores aleatorios, listos para copiar y pegar en el archivo de configuración.

A partir de ahí, solo tienes que sustituir el bloque antiguo por el nuevo, guardar los cambios y volver a cargar la web. En cuanto lo hagas, WordPress cerrará todas las sesiones activas automáticamente. Es un paso sencillo, pero muy útil para asegurarte de que no queda ningún acceso abierto después del incidente.

Lo importante de verdad

Recuperar el acceso a WordPress hackeado es solo el primer paso dentro de un proceso más amplio. En ese momento tienes la sensación de haber solucionado el problema porque puedes volver a entrar, gestionar la web y aparentemente todo funciona con normalidad. Sin embargo, en la mayoría de los casos lo único que has hecho es recuperar el control visible, no eliminar el origen del problema.

Lo realmente importante empieza justo después. Entender qué ha ocurrido, por dónde han entrado y qué nivel de acceso han llegado a tener es lo que marca la diferencia entre una solución temporal y una solución definitiva. Si no se analiza esto con calma, es muy fácil dejar atrás pequeños restos que, con el tiempo, acaban reactivando el problema.

Por eso, recuperar el acceso a WordPress hackeado debe entenderse como una fase dentro del proceso, no como la solución completa. En muchos casos, es necesario revisar si la web ha sido comprometida a nivel de código, detectar redirecciones o scripts ocultos y hacer una limpieza completa. Aquí puedes ver cómo eliminar malware de WordPress paso a paso.

Ahí es donde está la diferencia entre salir del paso y hacer una limpieza completa. Recuperar acceso WordPress hackeado no consiste solo en volver a entrar al panel, sino en asegurarse de que no queda ningún rastro activo, que todas las vías de acceso han sido cerradas correctamente y que la instalación vuelve a estar realmente bajo control.